- كشف تحليل للتطبيق الرسمي للبيت الأبيض عن بعض الميزات المثيرة للقلق

- يمكن للتطبيق حظر خيارات الموافقة على ملفات تعريف الارتباط ولافتات القانون العام لحماية البيانات وجدران الحماية

- يمكن للتطبيق تتبع الموقع الدقيق للمستخدم كل 4.5 دقيقة وإرسال بيانات المستخدم إلى البنية التحتية غير الحكومية

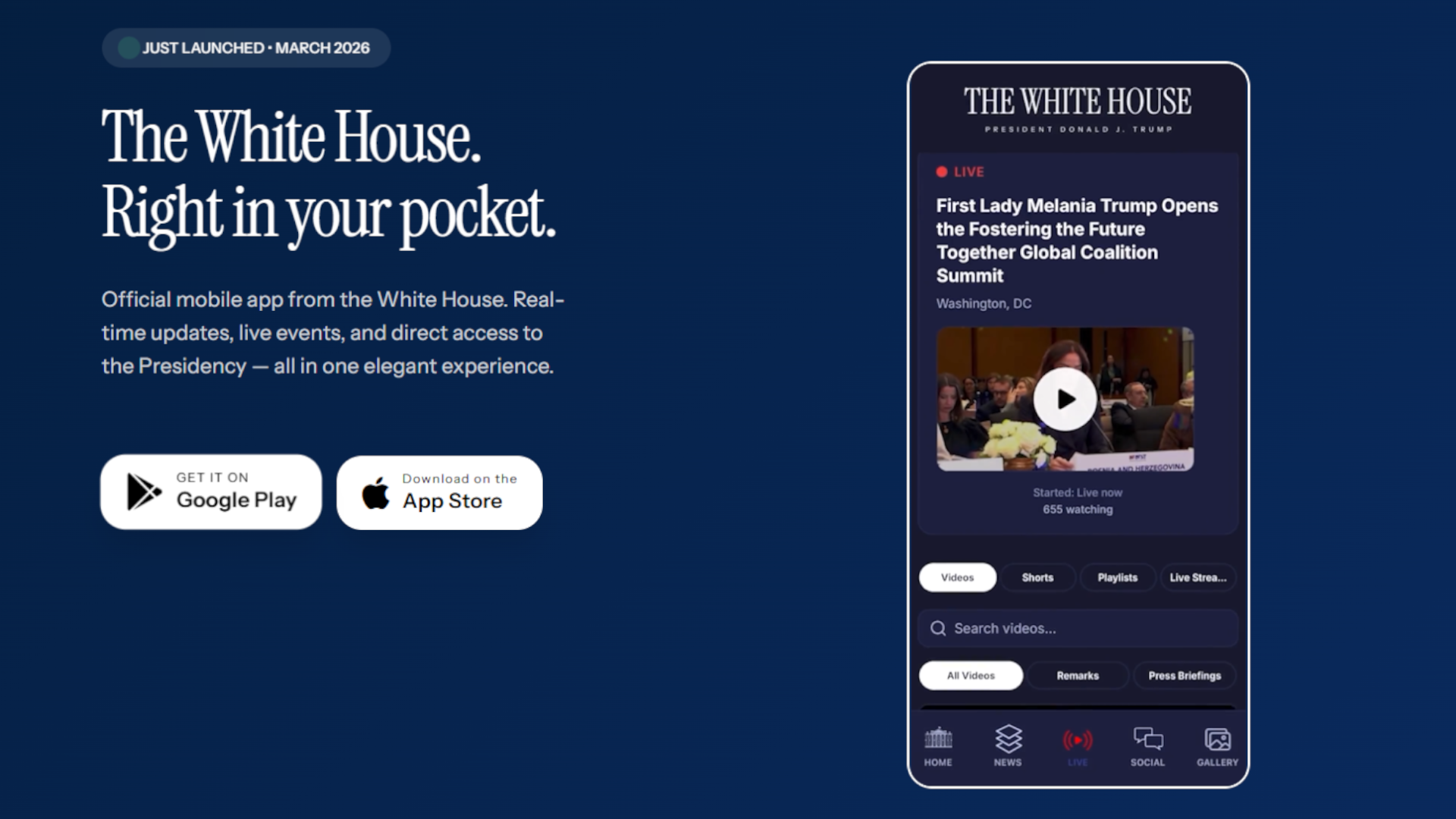

قام باحث أمني بفك ترجمة تطبيق White House Android الرسمي الجديد، الذي تم إصداره في مارس 2026، ووجد بعض الميزات المزعجة مخبأة بداخله.

قام مطور موقع الويب Thereallo بتحليل ملف APK الخاص بالتطبيق بتنسيق دخول بلوق واكتشفت أنها كانت قادرة على إدخال تعليمات برمجية في مواقع الويب التابعة لجهات خارجية لإخفاء النوافذ المنبثقة للموافقة على ملفات تعريف الارتباط، ولافتات القانون العام لحماية البيانات، ونظام حظر الاشتراك غير المدفوع، والمزيد.

ويمكنه أيضًا تتبع موقعك الدقيق عبر نظام تحديد المواقع العالمي (GPS) كل 4.5 دقيقة، وسحب التعليمات البرمجية من البنية التحتية غير الحكومية غير الآمنة، وتوفير ملفات تعريف شديدة التدخل لكل مستخدم.

يستمر المقال أدناه

“اتصال مباشر بالبيت الأبيض”

عندما أصدر البيت الأبيض التطبيق الجديد، قال إنه “يوفر للأمريكيين اتصالاً مباشرًا بالبيت الأبيض”، ولكن من المرجح أن يكون الأمر على العكس من ذلك.

يوجد داخل WebView المستخدم لفتح مواقع الويب الخارجية جزء من كود JavaScript لديه القدرة على إخفاء بعض المعلومات المهمة إلى حد ما والتي يتم عرضها عادةً عند زيارة موقع ويب.

وأوضح ثيريلو: “يقوم التطبيق الرسمي للحكومة الأمريكية بإدخال CSS وJavaScript في مواقع الويب التابعة لجهات خارجية لإزالة مربعات حوار الموافقة على ملفات تعريف الارتباط، ولافتات القانون العام لحماية البيانات، وبوابات تسجيل الدخول، ونظام حظر الاشتراك غير المدفوع”.

يعني حظر ميزات الموقع الأساسية هذه أن المستخدمين الخاضعين للقانون العام لحماية البيانات أو قوانين الخصوصية بالولاية لا يمكنهم ممارسة حقهم في إلغاء الاشتراك في التتبع. علاوة على ذلك، من خلال تجاوز جدران الحماية، تمنح حكومة الولايات المتحدة المستخدمين إمكانية الوصول إلى المحتوى المحمي عادة بجدران الحماية.

وبالتالي يمكن للتطبيق جمع معلومات دقيقة لتتبع الموقع كل 4.5 دقيقة عندما يكون التطبيق نشطًا وكل 9.5 دقيقة عندما يكون التطبيق قيد التشغيل في الخلفية. على الرغم من أن هذا التتبع غير نشط بشكل افتراضي، إلا أنه يمكن تنشيط العملية بأكملها بأمر واحد.

كما يشير Thereallo، “البنية التحتية جاهزة للاستخدام وواجهة برمجة تطبيقات JS لدعمها مدرجة في الحزمة.” على الرغم من أن التطبيق ليس من الضروري أن يتتبعك اليوم، إلا أنه يمكن تفعيله في أي وقت في المستقبل.

يتم استخدام OneSignal أيضًا لجمع بيانات الملف الشخصي حول كل مستخدم. “موقعك، والتفاعلات مع الإشعارات، والنقرات على الرسائل داخل التطبيق، ورقم الهاتف إذا قدمته، والعلامات، وتغييرات الحالة. كل شيء يذهب إلى خوادم OneSignal،” يلاحظ Thereallo.

بالإضافة إلى ذلك، يستخدم التطبيق رمزًا من حساب GitHub عشوائيًا لتضمين مقاطع فيديو YouTube. ويشير تيريلو إلى أنه إذا تم اختراق هذا الحساب، فيمكن لمرتكب الجريمة “تقديم تعليمات برمجية عشوائية بتنسيق HTML وJavaScript لأي شخص يستخدم هذا التطبيق”.

يقوم التطبيق أيضًا بتحميل تعليمات برمجية تابعة لجهة خارجية بدون بنية تحتية أمنية كافية، ويرسل البيانات إلى بنية تحتية غير حكومية، ولا يحتوي على تثبيت شهادة.

ويختتم تيريلو كلامه بالقول: “هل أي من هذا غير قانوني؟ ربما لا. هل هذا ما تتوقعه من تطبيق حكومي رسمي؟ ربما لا أيضًا”.

يوصف التطبيق بأنه متجر شامل للأخبار والوسائط مباشرة من البيت الأبيض، ويعمل بدلاً من ذلك كأداة تفصيلية للغاية لتصنيف المستخدمين وتتبعهم وتسويقهم. يرجى ملاحظة أنه تم إجراء تحليل Thereallo فورًا بعد إصدار التطبيق، لذلك ربما تم تعديل الميزات أو إضافتها أو إزالتها.

تواصلت TechRadar Pro مع البيت الأبيض للتعليق لكنها لم تتلق ردًا على الفور.

أفضل حماية من سرقة الهوية لكل ميزانية

اتبع TechRadar على أخبار جوجل و أضفنا كمصدرك المفضل لتلقي أخبار ومراجعات وآراء الخبراء حول قنواتك.