- تستهدف أربع حملات لأحصنة طروادة المصرفية التي تعمل بنظام Android المئات من تطبيقات الوسائط المالية والاجتماعية

- تخفي البرامج الضارة الرموز وتحظر عمليات الحذف وتغطي شاشات تسجيل الدخول المصرفية المزيفة

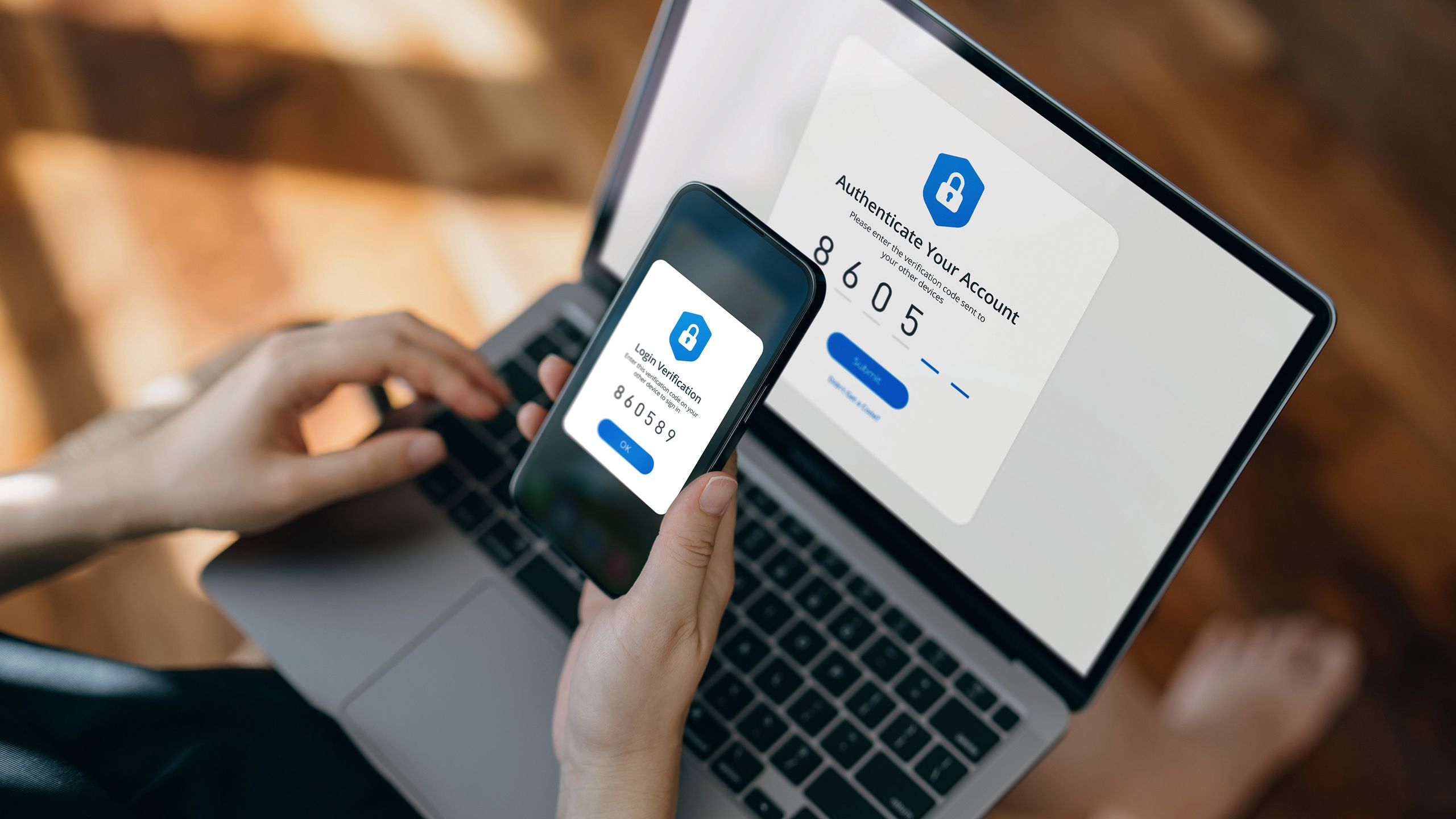

- يسمح البث المباشر للشاشة للمهاجمين بمراقبة النشاط واعتراض خطوات المصادقة

قام باحثون أمنيون بتتبع أربع حملات لأحصنة طروادة المصرفية لنظام Android والتي تتضمن الغش والإخفاء واختفاء أيقونات التطبيقات بحيث تظل مخفية بعيدًا عن الأنظار بعد التثبيت.

العلماء من سيمبريوم ويقولون إن الحملات، المسماة RecruitRat وSaferRat وAstrinox وMassiv، استهدفت بشكل جماعي أكثر من 800 تطبيق مصرفي وعملة مشفرة وتطبيقات الوسائط الاجتماعية.

إن المدى المحتمل هائل، حيث أن العديد من التطبيقات المستخدمة على نطاق واسع لديها مليارات التنزيلات، على الرغم من أن الإصابات الفعلية من المرجح أن تكون بالملايين، وليس المليارات.

يستمر المقال أدناه

تقنيات التثبيت المعقدة بشكل متزايد

ويشير الباحثون إلى أن المهاجمين يعتمدون بشكل كبير على خداع المستخدمين، بدلاً من استغلال العيوب التقنية فقط. يتم توجيه الضحايا إلى مواقع مزيفة تتظاهر بأنها بوابات وظائف أو خدمات بث مباشر أو تنزيلات برامج تبدو مشروعة للوهلة الأولى.

تحاكي بعض الحملات منصات التجنيد، وتحث الضحايا على تنزيل التطبيق كجزء من عملية التوظيف المزعومة، بينما يعد البعض الآخر بالوصول المجاني إلى محتوى البث المتميز. يؤدي هذا إلى قيام المستخدمين بتجاهل البرامج الضارة من مصادر غير رسمية.

أصبحت تقنيات التثبيت معقدة بشكل متزايد، وتستخدم العديد من الهجمات طرق تسليم متعددة المراحل لإخفاء حمولة البرامج الضارة الحقيقية في ملف آخر.

أحد الأساليب هو محاكاة شاشات التحديث الرسمية، بما في ذلك تخطيطات التذكير واجهة Google Play لتقليل الشك أثناء التثبيت.

بمجرد تنشيطها، تطلب البرامج الضارة غالبًا أذونات الوصول، مما يسمح لها بمراقبة الأنشطة وقراءة محتوى الشاشة ومنح نفسها امتيازات إضافية دون معرفة صريحة للمستخدم.

هناك ميزة خادعة بشكل خاص تسمح لبعض المتغيرات باستبدال أيقونة التطبيق بصورة فارغة، مما يؤدي فعليًا إلى “اختفاء” التطبيق من درج التطبيقات بالجهاز، مما يتسبب في حدوث ارتباك عندما يحاول المستخدمون تحديد موقع البرنامج أو إزالته.

تتداخل الإصدارات الأخرى بشكل مباشر مع محاولات إلغاء تثبيت البرامج الضارة عن طريق إعادة توجيه المستخدمين بعيدًا عن إعدادات النظام.

تلعب تراكبات الشاشة دورًا رئيسيًا في سرقة بيانات الاعتماد في جميع الحملات الأربع. يمكن لشاشات القفل المزيفة التقاط أرقام التعريف الشخصية والأنماط، بينما تقوم صفحات تسجيل الدخول المصرفية المحاكاة بجمع بيانات الاعتماد عندما يتفاعل المستخدمون مع التطبيقات المشروعة.

تعرض بعض المتغيرات أيضًا رسائل “تحديث” بملء الشاشة تمنع التفاعل العادي أثناء تنفيذ أنشطة الخلفية.

بالإضافة إلى سرقة بيانات الاعتماد، تقوم العديد من العائلات ببث محتوى الشاشة المباشرة إلى خوادم بعيدة، مما يؤدي إلى إنشاء صورة مرئية مستمرة تسمح للمهاجمين بمراقبة النشاط والتقاط خطوات المصادقة في الوقت الفعلي.

تقوم قنوات الاتصال المشفرة بتوصيل الأجهزة المصابة بأنظمة القيادة المركزية التي تنسق الهجمات وتنشر التعليمات المحدثة.

يمكن لهذه الأنظمة إدارة الآلاف من الأجهزة المخترقة في وقت واحد، مما يسهل تنسيق عمليات السرقة المالية واسعة النطاق.

يقول باحثو Zimperium إن أساليب التهرب من التهديدات المتطورة، بما في ذلك الحمولات المخفية ومعالجة الملفات المنظمة، تجعل الكشف عن طريق أدوات الأمان التقليدية أكثر صعوبة.

اتبع TechRadar على أخبار جوجل و أضفنا كمصدرك المفضل لتلقي أخبار ومراجعات وآراء الخبراء حول قنواتك.