جديديمكنك الاستماع إلى مقالات فوكس نيوز الآن!

تحول ChatGPT من الابتكار إلى الضرورة في أقل من عامين. لقد أصبح الآن جزءًا من كيفية العمل والتعلم والكتابة والبرمجة والبحث. تفيد تقارير OpenAI أن الخدمة تضم حوالي 800 مليون مستخدم نشط أسبوعيًا، مما يضعها في نفس فئة الوزن مثل أكبر منصة استهلاكية في العالم.

عندما تصبح إحدى الأدوات مركزية في حياتك اليومية، فإنك تفترض أن الأشخاص الذين يقومون بتشغيلها يمكنهم الحفاظ على أمان بياناتك. تعرضت الثقة مؤخرًا بعد أن أكدت OpenAI أن المعلومات الشخصية المرتبطة بحسابات API قد تم الكشف عنها في خرق شمل أحد شركائها الخارجيين.

قم بالتسجيل للحصول على تقرير CyberGuy المجاني الخاص بي

احصل على أفضل النصائح التقنية والتنبيهات الأمنية العاجلة والصفقات الحصرية التي يتم تسليمها مباشرة إلى صندوق الوارد الخاص بك. بالإضافة إلى ذلك، يمكنك الوصول الفوري إلى دليل Ultimate Scam Survival الخاص بي – مجانًا عند انضمامك إلي CYBERGUY.COM النشرة الإخبارية

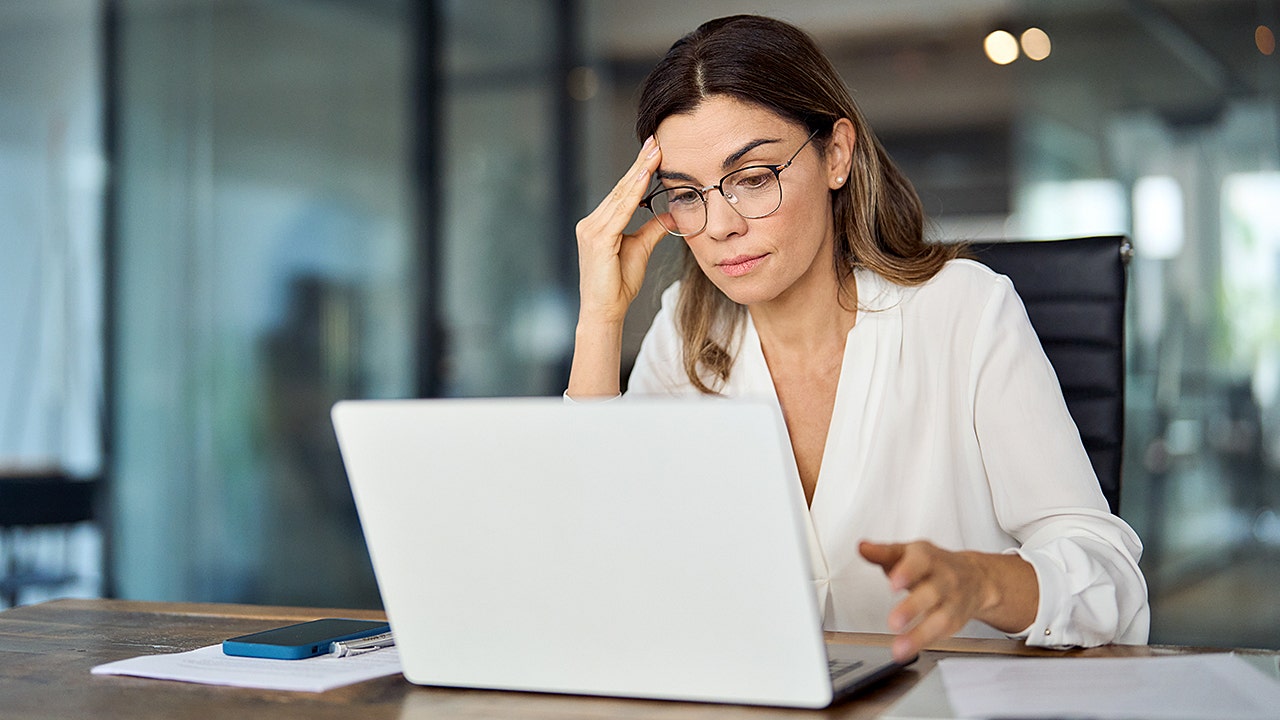

يسلط الاختراق الضوء على كيف يمكن لشركاء التحليلات الموثوقين كشف تفاصيل الحساب الحساسة. (كورت “سايبيرجوي” كنوتسون)

ما تحتاج لمعرفته حول اختراق ChatGPT

يضع إشعار البريد الإلكتروني الخاص بـ OpenAI الانتهاك على نطاق واسع في Mixpanel، وهو مزود تحليلات رئيسي تستخدمه الشركة في منصة API الخاصة بها. وأكدت الرسالة الإلكترونية أن أنظمة OpenAI الخاصة لم يتم اختراقها. لا يتم الكشف عن سجل الدردشة أو معلومات الفواتير أو كلمات المرور أو مفاتيح واجهة برمجة التطبيقات. وبدلاً من ذلك، جاءت البيانات المسروقة من بيئة Mixpanel وتضمنت الاسم وعنوان البريد الإلكتروني ومعرف المؤسسة والموقع التقريبي والبيانات التعريفية الفنية من متصفحات المستخدم.

تقوم تطبيقات chatgpt المزيفة باختطاف هاتفك دون علمك

يبدو غير ضار على السطح. يطلق البريد الإلكتروني على هذه البيانات التحليلية “المحدودة”، لكن التسمية تبدو أشبه بتوسيع العلاقات العامة أكثر من أي شيء آخر. بالنسبة للمهاجمين، يعتبر هذا النوع من البيانات الوصفية بمثابة ذهب. مجموعة البيانات التي تكشف عن هويتك، ومكان عملك، والجهاز الذي تستخدمه، وكيفية تنظيم حسابك، تمنح الجهات الفاعلة في مجال التهديد كل ما تحتاجه لإطلاق حملات تصيد وانتحال شخصية مستهدفة.

أكبر علامة حمراء هي الكشف عن معرف المنظمة. يعرف أي شخص يقوم ببناء واجهات برمجة تطبيقات OpenAI مدى حساسية هذه المعرفات. فهي تقع في قلب الفواتير الداخلية وحدود الاستخدام والتسلسل الهرمي للحساب ودعم سير العمل. إذا اقتبس أحد المهاجمين معرف مؤسستك أثناء تنبيه فوترة مزيف أو طلب دعم، يصبح فجأة من الصعب جدًا رفض الرسالة باعتبارها عملية احتيال.

يثير الجدول الزمني المعاد بناؤه لـ OpenAI أسئلة كبيرة. اكتشف Mixpanel لأول مرة هجومًا مخادعًا في 8 نوفمبر. وصل المهاجمون إلى الأنظمة الداخلية في اليوم التالي وقاموا بتصدير بيانات OpenAI. كانت البيانات موجودة منذ أكثر من أسبوعين قبل أن تقوم Mixpanel بإبلاغ OpenAI بها في 25 نوفمبر. عندها فقط قامت OpenAI بتنبيه الجميع. هذه فترة صمت طويلة ومثيرة للقلق، وتعرض مستخدمي واجهة برمجة التطبيقات (API) لهجمات مستهدفة دون علم. قالت OpenAI إنها أغلقت MixPanel في اليوم التالي.

حجم المخاطر وقضايا السياسة التي تقف وراءها

الوقت والحجم مهمان هنا. يقع ChatGPT في مركز طفرة الذكاء الاصطناعي التوليدي. إنها ليست مجرد حركة مرور المستهلكين. ويتضمن محادثات حساسة مع المطورين والموظفين والشركات الناشئة والمؤسسات. على الرغم من أن الاختراق أثر على حسابات API بدلاً من سجل دردشة العملاء، إلا أن التعرض لا يزال يسلط الضوء على مشكلة أوسع. عندما تصل منصة ما إلى ما يقرب من مليار مستخدم أسبوعيًا، تصبح أي حملة قمع مشكلة على المستوى الوطني.

وقد تم تحذير المنظمين بشأن هذا السيناريو بالضبط. يعد أمن البائعين إحدى الحلقات الضعيفة في سياسة التكنولوجيا الحديثة. تركز قوانين حماية البيانات على ما تفعله الشركة بالمعلومات التي تقدمها. نادرًا ما يقدمون حواجز قوية حول السلسلة الكاملة لخدمات الطرف الثالث التي تعالج هذه البيانات على طول الطريق. Mixpanel ليس مشغلًا غامضًا. إنها منصة تحليلية مستخدمة على نطاق واسع وتثق بها آلاف الشركات. ومع ذلك، فقد فقدت مجموعة بيانات لم يكن من الممكن لأي مهاجم الوصول إليها.

يجب على الشركات أن تتعامل مع موفري التحليلات بنفس الطريقة التي تتعامل بها مع البنية التحتية الأساسية. إذا لم تتمكن من ضمان أن البائعين لديك يتبعون نفس معايير الأمان التي تتبعها، فلا ينبغي عليك جمع البيانات في المقام الأول. بالنسبة لمنصة مؤثرة مثل ChatGPT، فإن المسؤولية أكبر. لا يفهم الناس تمامًا عدد الخدمات غير المرئية الموجودة خلف استعلام واحد للذكاء الاصطناعي. إنهم يثقون بالعلامة التجارية التي يتفاعلون معها، وليس بالقائمة الطويلة من الشركاء الذين يقفون وراءها.

يمكن للمهاجمين استخدام البيانات الوصفية المسربة لجعل رسائل البريد الإلكتروني التصيدية الموثوقة تبدو مشروعة (جاب أرينز/ نور فوتو عبر صور جيه تي)

8 خطوات يمكنك اتخاذها للبقاء آمنًا عند استخدام أدوات الذكاء الاصطناعي

إذا كنت تعتمد على أدوات الذكاء الاصطناعي كل يوم، فمن المفيد تعزيز أمانك الشخصي قبل أن تبدأ بياناتك في الظهور على لوحة معلومات التحليلات الخاصة بشخص آخر. لا يمكنك التحكم في كيفية تعامل كل بائع مع معلوماتك، ولكن يمكنك أن تجعل من الصعب على المهاجمين استهدافك.

1) استخدم كلمات مرور قوية وفريدة من نوعها

تعامل مع كل حساب من حسابات الذكاء الاصطناعي كما لو أنه يحتوي على شيء ذي قيمة لأنه يمتلك شيئًا ذا قيمة. تعمل كلمات المرور الطويلة والفريدة المخزنة في مدير كلمات المرور الموثوق به على تقليل التداعيات في حالة اختراق النظام الأساسي. كما أنه يحميك من حشو بيانات الاعتماد، حيث يحاول المهاجمون استخدام نفس كلمة المرور عبر خدمات متعددة.

بعد ذلك، تحقق مما إذا كان قد تم الكشف عن بريدك الإلكتروني في الانتهاكات السابقة. يحتوي اختيارنا رقم 1 لمدير كلمات المرور (انظر Cyberguy.com/Passwords) على ماسح ضوئي مدمج للاختراق يتحقق مما إذا كانت عناوين البريد الإلكتروني أو كلمات المرور الخاصة بك معروفة بأنها تسربت. إذا وجدت تطابقًا، فقم على الفور بتغيير أي كلمات مرور مُعاد استخدامها وتأمين تلك الحسابات ببيانات اعتماد جديدة وفريدة من نوعها.

تحقق من أفضل برامج إدارة كلمات المرور التي راجعها الخبراء لعام 2025 هنا Cyberguy.com.

2) قم بتشغيل المصادقة الثنائية المقاومة للتصيد الاحتيالي

أصبحت منصات الذكاء الاصطناعي أهدافًا رئيسية، لذا فهي تعتمد على المصادقة الثنائية القوية. استخدم تطبيق المصادقة أو مفتاح أمان الجهاز. يمكن اعتراض رموز الرسائل القصيرة أو إعادة توجيهها، مما يجعلها غير موثوقة أثناء حملات التصيد واسعة النطاق.

3) استخدم برامج مكافحة الفيروسات القوية

هناك خطوة أخرى مهمة لحماية نفسك من هجمات التصيد وهي تثبيت برنامج قوي لمكافحة الفيروسات على جهازك. يمكنه تنبيهك إلى رسائل البريد الإلكتروني التصيدية وبرامج الفدية، مما يساعدك على حماية معلوماتك الشخصية وأصولك الرقمية.

أفضل طريقة لحماية نفسك من الروابط الضارة التي تثبت برامج ضارة، ومن المحتمل أن تصل إلى معلوماتك الشخصية، هي تثبيت برنامج قوي لمكافحة الفيروسات على جميع أجهزتك. يمكن أن تنبهك هذه الحماية إلى رسائل البريد الإلكتروني التصيدية وبرامج الفدية، مما يحافظ على أمان معلوماتك الشخصية وأصولك الرقمية.

احصل على اختياراتي لأفضل الفائزين في مجال الحماية من الفيروسات لعام 2025 لأجهزة Windows وMac وAndroid وiOS Cyberguy.com.

يلقي الآباء اللوم على ChatGPIT في انتحار الابن، زاعمين أن التراخي الأمني حدث مرتين قبل وفاة المراهق

4) قم بتحديد البيانات الشخصية أو الحساسة التي تشاركها

فكر مرتين قبل لصق المحادثات الشخصية أو مستندات الشركة أو الملاحظات الطبية أو العناوين في نافذة الدردشة. تقوم العديد من أدوات الذكاء الاصطناعي بتخزين السجل الحديث لتحسينات النموذج ما لم تقم بإلغاء الاشتراك، ويقوم بعضها بتوجيه البيانات من خلال البائعين الخارجيين. أي شيء تلصقه يمكن أن يستمر لفترة أطول مما تتوقع.

5) استخدم خدمة إزالة البيانات لتقليص بصمتك على الإنترنت

غالبًا ما يجمع المهاجمون البيانات الوصفية المسربة مع المعلومات التي يسحبونها من مواقع البحث عن الأشخاص والقوائم القديمة. تقوم خدمة إزالة البيانات الجيدة بفحص الويب بحثًا عن التفاصيل الشخصية المكشوفة وإرسال طلبات الإزالة نيابةً عنك. تتيح لك بعض الخدمات أيضًا إرسال روابط مخصصة لعمليات الإزالة. يؤدي مسح هذه الآثار إلى زيادة صعوبة إيقاف هجمات التصيد الاحتيالي وهجمات التصيد المستهدفة

على الرغم من أنه لا توجد خدمة يمكنها ضمان الإزالة الكاملة لبياناتك من الإنترنت، إلا أن خدمة إزالة البيانات تعد بالفعل خيارًا ذكيًا، فهي ليست رخيصة ولا تؤثر على خصوصيتك أيضًا. تقوم هذه الخدمات بكل العمل نيابةً عنك من خلال المراقبة الاستباقية لمعلوماتك الشخصية وحذفها بشكل منهجي من مئات مواقع الويب. وهذا يمنحني راحة البال وقد أثبت أنه الطريقة الأكثر فعالية لإزالة بياناتك الشخصية من الإنترنت. من خلال الحد من المعلومات المتاحة، فإنك تقلل من خطر قيام المحتالين بإحالة البيانات الناتجة عن الاختراق إلى المعلومات التي يمكنهم العثور عليها على الويب المظلم، مما يجعل من الصعب عليهم استهدافك.

تحقق من أفضل اختياراتي لخدمات إزالة البيانات واحصل على فحص مجاني لمعرفة ما إذا كانت معلوماتك الشخصية موجودة بالفعل على الويب Cyberguy.com.

احصل على فحص مجاني لمعرفة ما إذا كانت معلوماتك الشخصية موجودة بالفعل على الويب: Cyberguy.com.

6) التعامل مع رسائل الدعم غير المتوقعة بعين الريبة

يعلم المهاجمون أن المستخدمين يشعرون بالذعر عندما يسمعون عن حدود واجهة برمجة التطبيقات (API)، أو فشل الفوترة، أو مشكلات التحقق من الحساب. إذا تلقيت رسالة بريد إلكتروني تدعي أنها من مزود الذكاء الاصطناعي، فلا تنقر على الرابط. افتح الموقع يدويًا أو استخدم التطبيق الرسمي للتأكد من صحة التحذير.

تُظهر مثل هذه الأحداث سبب أهمية تعزيز عادات السلامة الشخصية الخاصة بك أكثر من أي وقت مضى. (كورت “سايبيرجوي” كنوتسون)

7) حافظ على تحديث جهازك وبرامجك

تنجح العديد من الهجمات لأن الأجهزة تعمل بأنظمة تشغيل أو متصفحات قديمة. تعمل التحديثات المنتظمة على إغلاق الثغرات الأمنية التي يمكن استخدامها لسرقة الرموز المميزة للجلسة أو التقاط ضغطات المفاتيح أو اختطاف تدفقات تسجيل الدخول. التحديثات مزعجة، لكنها تمنع حدوث قدر كبير من المشاكل.

8) حذف الحسابات التي لم تعد بحاجة إليها

الحسابات القديمة تحمل كلمات مرور قديمة وبيانات قديمة وتصبح أهدافًا سهلة. إذا كنت لا تستخدم أداة معينة من أدوات الذكاء الاصطناعي بشكل نشط، فاحذفها من قائمة حسابك واحذف أي بيانات محفوظة. وهذا يقلل من تعرضك ويحد من عدد قواعد البيانات التي تحتوي على تفاصيلك.

الوجبات الجاهزة الرئيسية لكورت

ربما لم يمس هذا الاختراق سجلات الدردشة أو تفاصيل الدفع، ولكنه يوضح مدى هشاشة النظام البيئي الأوسع للذكاء الاصطناعي. بياناتك آمنة بقدر الشريك الأقل أمانًا في السلسلة. الآن بعد أن وصل ChatGPT إلى مليار مستخدم أسبوعيًا، تحتاج هذه السلسلة إلى قواعد أكثر صرامة وإشراف أفضل وعدد أقل من النقاط العمياء. وإذا كان هناك أي شيء، فهو بمثابة تذكير بأن هناك حاجة إلى سياسات أقوى لدفع تبني الذكاء الاصطناعي. لا يمكن للمؤسسات الاختباء خلف رسائل البريد الإلكتروني الشفافة بعد وقوعها. إنهم بحاجة إلى إثبات أن الأدوات التي تعتمد عليها يوميًا محمية على جميع المستويات، بما في ذلك تلك التي لا تراها أبدًا

هل تثق بمنصات الذكاء الاصطناعي فيما يتعلق ببياناتك الشخصية؟ اكتب لنا واسمحوا لنا أن نعرف Cyberguy.com.

انقر هنا لتحميل تطبيق فوكس نيوز

قم بالتسجيل للحصول على تقرير CyberGuy المجاني الخاص بي

احصل على أفضل النصائح التقنية والتنبيهات الأمنية العاجلة والصفقات الحصرية التي يتم تسليمها مباشرة إلى صندوق الوارد الخاص بك. بالإضافة إلى ذلك، يمكنك الوصول الفوري إلى دليل Ultimate Scam Survival الخاص بي – مجانًا عند انضمامك إلي CYBERGUY.COM النشرة الإخبارية

حقوق الطبع والنشر 2025 CyberGuy.com. جميع الحقوق محفوظة